|

|

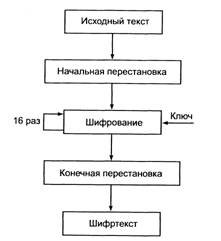

Список вопросов базы знанийЗащита информации1Вопрос id:1162417 Верны ли утверждения? А) Алгоритм шифрования DES состоит из чередующейся последовательности перестановок и подстановок. В) Алгоритм шифрования DES осуществляет шифрование 20-битных блоков с помощью 20-битного ключа. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - нет ?) А – да, В - да ?) А – нет, В - да Вопрос id:1162418 Верны ли утверждения? А) Алгоритм шифрования 3-DES используется в ситуациях, когда надежность алгоритма DES считается недостаточной. В) Алгоритм шифрования 3-DES имеет меньшую криптостойкость, чем DES. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - да ?) А – да, В - нет ?) А – нет, В - да Вопрос id:1162419 Верны ли утверждения? А) Алгоритм шифрования ГОСТ 28147-89 предназначен только для аппаратной реализации. В) Алгоритм шифрования ГОСТ 28147-89 представляет собой 64-битный блочный алгоритм с 256-битным ключом. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - да ?) А – нет, В - да ?) А – да, В - нет Вопрос id:1162420 На рисунке представлена обобщенная схема шифрования в алгоритме ___.

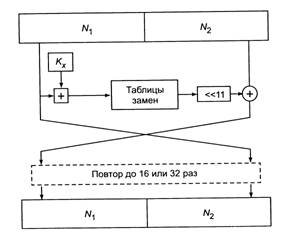

?) DES ?) MD5 ?) RSA ?) ГОСТ 28147-89 Вопрос id:1162421 На рисунке представлена обобщенная схема шифрования в алгоритме ___.

?) DES ?) MD5 ?) RSA ?) ГОСТ 28147-89 Вопрос id:1162422 На рисунке представлена процедура формирования электронной цифровой подписи (ЭЦП). Третий блок имеет название ___.

?) асимметричное шифрование ?) симметричное шифрование ?) хэширование ?) проверка ЭЦП Вопрос id:1162423 На рисунке представлена схема ___ криптосистемы шифрования.

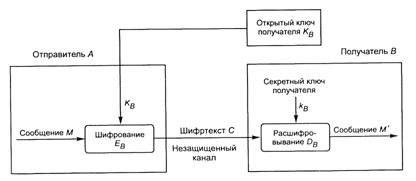

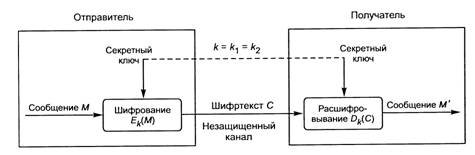

?) статической ?) динамической ?) асимметричной ?) симметричной Вопрос id:1162424 На рисунке представлена схема ___ криптосистемы шифрования.

?) динамической ?) статической ?) асимметричной ?) симметричной Вопрос id:1162425 Верны ли утверждения? А) Симметричные криптосистемы используют ключи относительно небольшой длины. В) Без эффективной организации защищенного распределения ключей использование симметричных криптосистем невозможно. Подберите правильный ответ. ?) А – да, В - нет ?) А – да, В - да ?) А – нет, В - нет ?) А – нет, В - да Вопрос id:1162426 Верны ли утверждения? А) Симметричные криптосистемы характеризуются низкой скоростью шифрования. В) С помощью симметричных криптосистем обеспечивается конфиденциальность, подлинность и целостность передаваемой информации. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - да ?) А – да, В - нет ?) А – нет, В - да Вопрос id:1162427 Верны ли утверждения? А) Алгоритм шифрования RSA является первым алгоритмом с открытым ключом, который может работать как в режиме шифрования данных, так и в режиме электронной цифровой подписи. В) Надежность алгоритма шифрования RSA основывается на трудности факторизации больших чисел и вычисления дискретных логарифмов в конечном поле. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - да ?) А – да, В - нет ?) А – нет, В - да Вопрос id:1162428 Верны ли утверждения? А) Блочные шифры являются той основой, на которой реализованы практически все симметричные криптосистемы. В) Симметричные криптосистемы позволяют кодировать и декодировать только небольшие по размеру файлы. Подберите правильный ответ. ?) А – нет, В - нет ?) А – нет, В - да ?) А – да, В - да ?) А – да, В - нет Вопрос id:1162429 Верны ли утверждения? А) В 2002 году в РФ был принят Федеральный закон «Об электронной цифровой подписи». В) Законом «Об электронной цифровой подписи» определены условия признания равнозначности электронной цифровой подписи и собственноручной подписи. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - нет ?) А – да, В - нет ?) А – нет, В - да Вопрос id:1162430 Верны ли утверждения? А) В асимметричных криптосистемах не решена проблема распределения ключей. В) Асимметричные криптосистемы существенно медленнее симметричных. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - нет Вопрос id:1162431 Верны ли утверждения? А) В соответствии с Федеральным законом «О лицензировании отдельных видов деятельности» обязательному лицензированию принадлежит распространение и техническое обслуживание шифровальных (криптографических) средств. В) В соответствии с Федеральным законом «О лицензировании отдельных видов деятельности» обязательному лицензированию принадлежит выдача сертификатов ключей электронной цифровой подписи. Подберите правильный ответ. ?) А – нет, В - нет ?) А – нет, В - да ?) А – да, В - нет ?) А – да, В - да Вопрос id:1162432 Верны ли утверждения? А) Криптоалгоритм RSA признан стойким при достаточной длине ключа. В) Криптоалгоритм RSA используется при передаче больших объемов сообщений. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - нет ?) А – нет, В - да ?) А – да, В - да Вопрос id:1162433 Верны ли утверждения? А) Криптография является методологической основой современных систем обеспечения безопасности информации в компьютерных системах. В) Основой большинства криптографических средств защиты информации является шифрование данных. Подберите правильный ответ. ?) А – да, В - нет ?) А – да, В - да ?) А – нет, В - нет ?) А – нет, В - да Вопрос id:1162434 Верны ли утверждения? А) Криптосистемы с открытым ключом можно использовать как самостоятельные средства защиты передаваемых и хранимых данных. В) Криптосистемы с открытым ключом можно использовать как средства для распределения ключей. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - нет Вопрос id:1162435 Верны ли утверждения? А) Любая криптографическая система основана на использовании криптографических ключей. В) Под ключевой информацией понимают совокупность всех действующих в информационной системе ключей. Подберите правильный ответ. ?) А – нет, В - да ?) А – да, В - нет ?) А – нет, В - нет ?) А – да, В - да Вопрос id:1162436 Верны ли утверждения? А) Метод Диффи-Хеллмана дает возможность шифровать данные при каждом сеансе связи на новых ключах. В) Метод Диффи-Хеллмана позволяет реализовать метод комплексной защиты конфиденциальности и аутентичности передаваемых данных. Подберите правильный ответ. ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - да ?) А – да, В - нет Вопрос id:1162437 Верны ли утверждения? А) Метод Диффи-Хеллмана позволяет обмениваться ключами по незащищенным каналам связи. В) Безопасность метода Диффи-Хеллмана обусловлена трудностью вычисления дискретных логарифмов в конечном поле. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - нет Вопрос id:1162438 Верны ли утверждения? А) Отечественным стандартом генерирования хэш-функции является алгоритм DES. В) Стандарт DES является обязательным для применения в качестве алгоритма хэширования в государственных организациях РФ. Подберите правильный ответ. ?) А – да, В - нет ?) А – нет, В - нет ?) А – нет, В - да ?) А – да, В - да Вопрос id:1162439 Верны ли утверждения? А) По быстродействию алгоритм шифрования DES значительно уступает алгоритму шифрования RSA. В) Программная и аппаратная реализация алгоритма шифрования RSA гораздо сложнее алгоритма шифрования DES. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - нет ?) А – да, В - да ?) А – нет, В - да Вопрос id:1162440 Верны ли утверждения? А) Под расшифрованием понимается процесс преобразования открытых данных в зашифрованные при помощи шифра. В) Процесс преобразования зашифрованных данных в открытые при помощи ключа называется зашифрованием. Подберите правильный ответ. ?) А – да, В - нет ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - да Вопрос id:1162441 Верны ли утверждения? А) При использовании стеганографии для засекречивания информации скрывается сам факт передачи сообщения, например, секретная информация смешивается с некоторой другой информацией и рассчитана на незнание оппонента. В) При использовании криптографии для засекречивания информации скрывается само содержание передаваемого сообщения с помощью конкретного способа шифрования. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - нет ?) А – да, В - нет ?) А – нет, В - да Вопрос id:1162442 Верны ли утверждения? А) С помощью ключа шифрования можно варьировать результат криптографического преобразования. В) Различают два класса криптосистем: статические и динамические. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - нет Вопрос id:1162443 Верны ли утверждения? А) Сертификат открытого ключа электронной цифровой подписи (ЭЦП) подтверждает принадлежность открытого ключа ЭЦП владельцу секретного ключа подписи. В) Сертификат открытого ключа ЭЦП создается владельцем ЭЦП. Подберите правильный ответ. ?) А – да, В - нет ?) А – нет, В - да ?) А – нет, В - нет ?) А – да, В - да Вопрос id:1162444 Верны ли утверждения? А) Симметричное шифрование подразделяется на два вида: блочное и поточное. В) Алгоритмы поточного шифрования шифруют данные побитно или посимвольно. Подберите правильный ответ. ?) А – нет, В - нет ?) А – да, В - нет ?) А – да, В - да ?) А – нет, В - да Вопрос id:1162445 Верны ли утверждения? А) Хэширование может выполняться только с использованием секретного ключа. В) Хэширование применяется в схемах электронной подписи и аутентификации пользователей. Подберите правильный ответ. ?) А – да, В - да ?) А – да, В - нет ?) А – нет, В - да ?) А – нет, В - нет Вопрос id:1162446 Для распределения ключей между пользователями информационной системы применяется: А) использование одного или нескольких центров распределения ключей. В) прямой обмен ключами между пользователями сети. Подберите правильный ответ. ?) А – да, В - да ?) А – нет, В - нет ?) А – нет, В - да ?) А – да, В - нет Вопрос id:1162447 К системам с открытым ключом предъявляются требования: А) преобразование исходного текста должно быть необратимым и исключать его восстановление на основе открытого ключа. В) определение секретного ключа на основе открытого должно быть невозможным при современном уровне технологии. Подберите правильный ответ. ?) А – да, В - да ?) А – да, В - нет ?) А – нет, В - да ?) А – нет, В - нет Вопрос id:1162448 Алгоритмы шифрования IDEA, RC2, RC5, Blowfish являются ___ симметричными криптоалгоритмами. ?) блочными ?) статическими ?) хэшированными ?) обратными Вопрос id:1162449 К пакетам шифрования относится ?) PGP ?) Internet Explorer ?) Telnet ?) Excel Вопрос id:1162450 К пакетам шифрования относится ?) Internet Explorer ?) Telnet ?) Excel ?) NetCrypto Вопрос id:1162451 Уникальность метода Диффи-Хеллмана заключается в том, что пара абонентов имеет возможность получить известное только им секретное число, передавая по ?) секретной сети секретные ключи ?) секретной сети открытые ключи ?) открытой сети секретные ключи ?) открытой сети открытые ключи Вопрос id:1162452 ___ - конечное множество используемых для кодирования информации знаков. ?) Шифр ?) Алфавит ?) Текст ?) Ключ Вопрос id:1162453 ___ - конкретное значение некоторых параметров алгоритма криптографического преобразования, обеспечивающее выбор одного преобразования из семейства. ?) Алфавит ?) Ключ ?) Шифр ?) Код Вопрос id:1162454 ___ - любая информация, предназначенная для сокрытия тайных сообщений в стегосистеме. ?) Блок ?) Контейнер ?) Матрица ?) Ключ Вопрос id:1162455 Алгоритм хэширования ___ применяется в Microsoft Windows для преобразования пароля пользователя в 16-байтовое число. ?) MD5 ?) RSA ?) AES ?) DES Вопрос id:1162456 Асимметричные криптосистемы для шифрования информации используют ___ ключ (ключа). ?) 1 ?) 3 ?) 4 ?) 2 Вопрос id:1162457 В асимметричных системах шифрования ?) для зашифрования и расшифрования используется один ключ ?) секретный и открытый ключи доступны всем желающим ?) секретный ключ доступен всем желающим, а открытый ключ известен только получателю сообщения ?) открытый ключ доступен всем желающим, а секретный ключ известен только получателю сообщения Вопрос id:1162458 В процедуре проверки электронной цифровой подписи используется ?) открытый ключ получателя сообщения ?) секретный ключ отправителя сообщения ?) открытый ключ отправителя сообщения ?) секретный ключ получателя сообщения Вопрос id:1162459 В процедуре формирования электронной цифровой подписи используется ?) секретный ключ отправителя сообщения ?) секретный ключ получателя сообщения ?) открытый ключ получателя сообщения ?) открытый ключ отправителя сообщения Вопрос id:1162460 Выходное значение хэш-функции имеет ___ размер. ?) 1-байтовый ?) фиксированный ?) переменный ?) 10-байтовый Вопрос id:1162461 Если необходимо не просто передать секретное сообщение, а скрыть сам факт передачи секретного сообщения, используется ?) аутентификация ?) стеганография ?) авторизация ?) идентификация Вопрос id:1162462 Изучает методы преобразования информации, обеспечивающие ее конфиденциальность и аутентичность ?) криптография ?) криптоанализ ?) социология ?) стеганография Вопрос id:1162463 К алгоритмам формирования электронной цифровой подписи относится ?) DSA ?) ГОСТ 28147-89 ?) DES ?) AES Вопрос id:1162464 К функциям хэширования относится ?) алгоритм AES ?) стандарт ГОСТ 28147-89 ?) стандарт ГОСТ Р 34.11-94 ?) алгоритм DES Вопрос id:1162465 Обеспечивает скрытность информации в информационных массивах ?) стеганография ?) криптоанализ ?) криптография ?) криптология Вопрос id:1162466 Объединяет математические методы нарушения конфиденциальности и аутентичности информации без знания ключей ?) криптоанализ ?) криптология ?) криптография ?) стеганография |